IT-Betrieb

Optimieren Sie die Betriebseffizienz durch eine erhebliche Reduzierung des Zeitaufwands und der Kosten der Verwaltung. Das ISM-Profilmanagement vereinfacht die Handhabung der BIOS-Einstellungen des Betriebssystems, der iRMC-Konfigurationen und der Benutzerrechte über tausende Server hinweg.

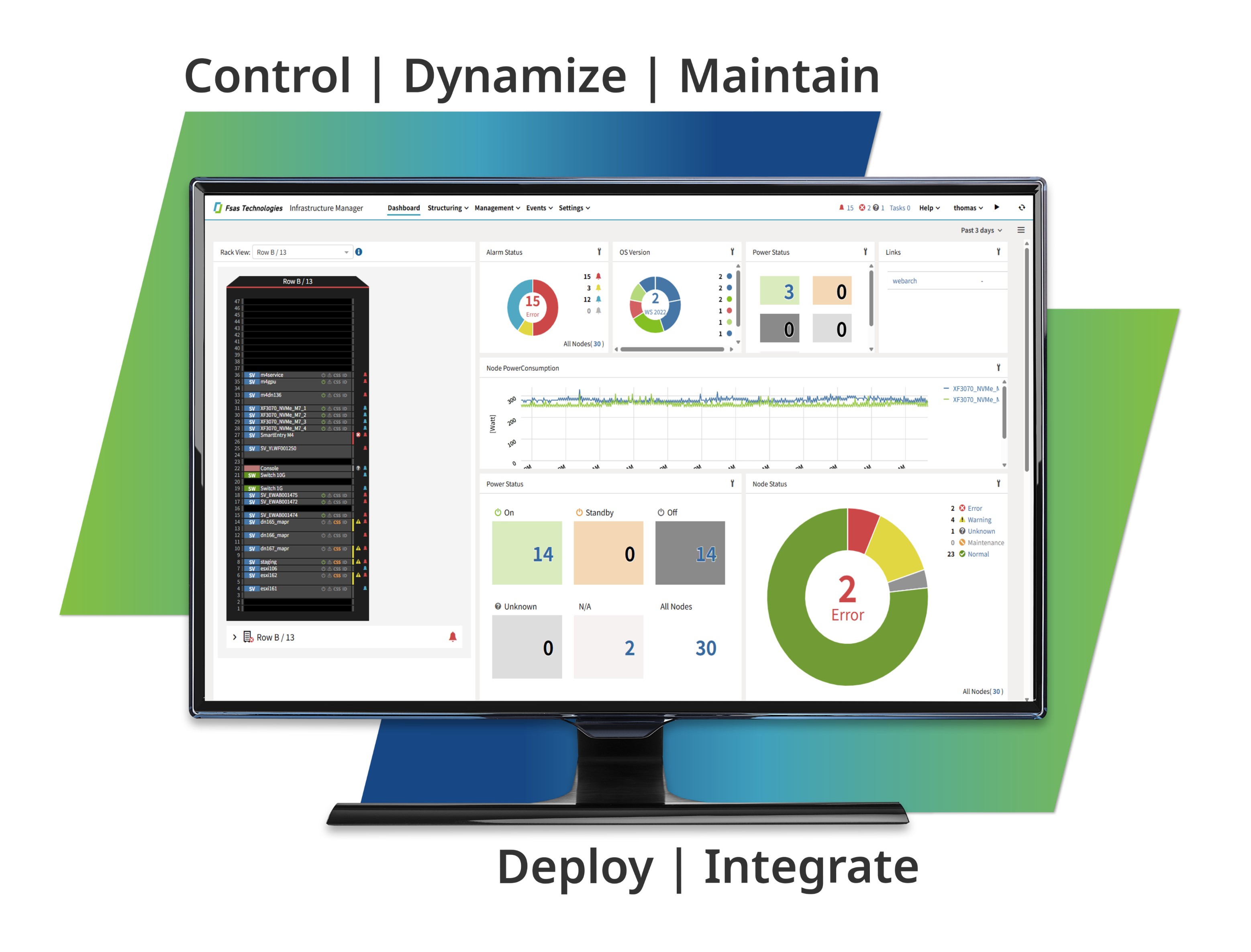

Agilität und Lebenszyklusmanagement

Eine einheitliche Anzeige aller Firmware-Versionen der Komponenten ermöglicht Aktualisierungen in einem einzigen Prozess für Ihre gesamte Infrastruktur. Das konfigurierbare Alarmmanagement mit ganzheitlichem Überblick über den Zustand umfasst effiziente Benachrichtigungsoptionen für schnelle Reaktionsfähigkeit bei Systemfehlern.

Energiemanagement und Nachhaltigkeit

Mit der realistischen 3D-Anzeige können Geräte-Temperatur, Hardware-Fehler und Stromverbrauch umfassend visuell überwacht werden. Die Nachhaltigkeitsüberwachung verfolgt aktiv den CO2-Fußabdruck der PRIMERGY-Server und bietet die Daten, die für eine effektive Energieverwaltung und Berichterstattung zur Erfüllung der Umweltziele benötigt werden.

Für die Zukunft entwickelt

Das flexible Lizenz- und Supportmodell ist auf alle geschäftlichen Anforderungen zugeschnitten, von KMUs bis hin zu großen Rechenzentren. Mit den zwei verfügbaren Editionen – „Essentials“ (mit kostenlosem Download) und „Advanced“ (mit erweiterten Funktionen für Unternehmen) – unterstützt ISM die Grundsätze moderner Rechenzentren.

| Profilverwaltung | Ermöglicht eine vorlagenbasierte Bereitstellung mit Konfiguration für Hardwarekomponenten, die Administratorkennwörter, BIOS-Konfiguration, Benutzerkonten, SNMP, NTP-Einstellungen, RAID-Gruppen und Volumes umfassen, die als Profil gespeichert, kopiert und als Batch angewendet werden, um die automatische Installation zu steuern. Dies hilft dabei, Compliance, Konsistenz und erhöhte Produktivität sicherzustellen. |

|---|---|

| Massen-BS-Installation | Einfache, schnelle Konfiguration und unbeaufsichtigte Installation von Betriebssystemen auf einer Vielzahl von Geräten; Erstellen und Ausführen von Skripten, die verschiedene Konfigurationen in der letzten Phase der Installationssequenz festlegen. |

| Knoten-Verwaltung | Identifizieren und registrieren Sie Knoten innerhalb Ihres Netzwerks. Verwalten und visualisieren Sie Rack-Standorte auf den Ebenen des Rechenzentrums und die Knotenpositionen innerhalb der Racks. |

| Überwachung der Systemintegrität | Verfolgen und überwachen Sie den Zustand der gesamten Rechenzentrumsinfrastruktur. Visualisieren Sie die Konfiguration der Rack-Position auf der Etage oder im Rechenzentrum, wodurch die Knoten intuitiv und effizient verwaltet werden können. Reduzieren Sie die Überwachungskosten, indem Sie alle Fehlermeldungen auf einem Server konsolidieren und diese an das Systemprotokoll senden. |

| Event Management | Überwachen Sie Benutzeraktivitäten basierend auf Ereignissen (SNMP-Traps), die von auf ISM registrierten IT-Infrastrukturgeräten des Rechenzentrums gesendet werden. Verfolgen Sie Parameter wie Ansauglufttemperatur, CPU-Auslastung und Stromverbrauch für jeden Knoten, um sicherzustellen, dass sie innerhalb definierter Grenzen liegen. |

| Umsetzbare Erkenntnisse ausführen | ISM bietet die Flexibilität, externe Skripte auszuführen, um angemessene Maßnahmen zur Sicherstellung der Systemverfügbarkeit, zur Reduzierung der Netzwerklast usw. durchzuführen. Überwachen Sie den CO₂-Fußabdruck von PRIMERGY-Servern durch die Erfassung von Stromverbrauchsprofilen. Visualisieren Sie die CO₂-Emissionen der 10 Knoten mit den höchsten Emissionen und analysieren Sie die Trends der gesamten CO₂-Emissionen aller Knoten. Exportieren Sie tatsächliche CO₂-Emissionen und Ranking-Daten, um Ihre Umweltziele zu erreichen. |

| Threshold Manager | Liefert genaue Warnungen über das Erreichen von Auslastungsgrenzen von Knotenressourcen und ermöglicht dadurch eine schnelle Erkennung aktueller Leistungsprobleme und gewährleistet eine kontinuierliche Servicebereitstellung. |

| Bestandsverwaltung | Sammeln Sie Informationen über überwachte Knoten wie Seriennummer und Firmware-Version. Bei der erweiterten Suche sind zusätzliche Informationen zum verwalteten Bestand verfügbar. Die erfassten Bestandsinformationen können im CSV-Format exportiert werden. |

| Mehrmandantenfähigkeit | Weisen Sie jedem Benutzer oder jedem Knoten Zugriffsrechte auf der Grundlage der Verwendung zu, und verbinden Sie Benutzergruppen mit Knotengruppen. Beschränken Sie die Infrastruktur, die benutzerspezifisch überwacht werden kann, auf der Grundlage von Unternehmensrichtlinien, um höchste Sicherheit zu gewährleisten und Kunden-SLAs zu erfüllen. Mit Single Sign-On über ISM haben Benutzer direkten und schnellen Zugang zum iRMC. |

| Anomalie-Erkennung | ISM sammelt nicht nur Daten zur Überwachung der Schwellenwerte, sondern ist auch in der Lage, ungewöhnliche Trends durch einen speziellen Algorithmus zu erkennen. Wird ein ungewöhnlicher Trend festgestellt, wird in der Ereignisansicht eine neue Registerkarte hinzugefügt und eine Meldung wird angezeigt. Darüber hinaus erhält der Nutzer einen Lösungsvorschlag zur Behebung. |

| Analytik | Sammeln und analysieren Sie Daten, um die Ursache von Systemausfällen und Leistungsproblemen im bei ISM registrierten konvergenten Rechenzentrum zu ermitteln. Das anpassbare Design-Layout ermöglicht es, Prioritäten hervorzuheben und schnelle und proaktive Entscheidungen zu treffen. |

| Automatische Erkennung | Beschleunigen Sie die Knoteneinrichtung durch automatische Identifizierung neuer PRIMERGY- oder PRIMEQUEST-Server oder PSWITCHes, die dem Netzwerk hinzugefügt werden. |

| Den virtuellen MAC/WWN konfigurieren | Virtualisierung von LAN-, SAN-Netzwerk-, Fibre-Channel- und IO-Parametern zur Beseitigung der Komplexitätsebene in aktuellen Netzwerkarchitekturen durch Virtualisierung der physischen Netzwerkadressen und klare Trennung der Serververwaltung von der LAN- und SAN-Verwaltung. |

| Ressourcen-Pooling von MAC und WWN | Unterstützen Sie die Ressourcen-Pool-Funktion von virtuellen MAC- und WWN-Adressen. Benutzer können einen Adressbereich definieren und eine ID zuweisen, wenn ein neues Profil erstellt wird. Gelöschte Profile werden freigegeben und können neu zugewiesen werden. |

| Netzwerkzuordnung | Erhalten Sie eine konsolidierte Ansicht der Netzwerktopologie, in der Netzwerkverbindungen zwischen mehreren Knoten der physischen sowie der virtuellen Umgebungen automatisch angezeigt werden. Verfolgen Sie mögliche Netzwerküberlastungen und erkennen Sie Netzwerkausfälle im Voraus. |

| Analyse virtueller Netzwerke | ISM bietet eine virtuelle Netzwerkpaketanalyse, die Einblicke in die Leistung virtueller Netzwerk-Ports nach Port-Nummer und VM bietet. Kunden können Engpässe in der Netzwerkleistung erkennen und die Geschäftskontinuität sicherstellen. |

| Basismanagement zur Firmware | Bestätigen Sie die Firmware-Versionen jedes Knotens auf der ISM GUI und führen Sie das Firmware-Update für mehrere Knoten gleichzeitig aus. Erhöhen Sie die Verfügbarkeit der Infrastruktur, indem Sie sicherstellen, dass die Systeme mit der neuesten Firmware laufen, und vermeiden Sie das Auslassen von Updates, indem die Firmware jedes Knotens stapelweise verwaltet wird. Planen Sie Firmware-Updates im Voraus, sodass sie außerhalb der Spitzenzeiten durchgeführt werden können, und profitieren Sie von problemlosen Updates, ohne dass der Geschäftsbetrieb beeinträchtigt wird. Vereinfachen Sie die Vorbereitung von Firmware-Daten durch Herunterladen von Firmware aus dem „Global Flash“ oder durch Herunterladen von einer Update-DVD in das ISM. |

| Vorlagenmanagement | Verwaltet das Repository von Update-Modulen, die von einer Update-DVD importiert werden. |

| Leistungsüberwachung | Langfristige Überwachung von Server-, Speicher- und Netzwerkressourcen; Auslastungsanalyse für spezifische Komponenten; Hilfe bei der Erkennung von Ressourcenengpässen und Gewährleistung von Serviceleveln. |

| Archiv-Management | Gerätesystemprotokolle und Betriebssystem-Ereignisprotokolle werden vom verwalteten Knoten automatisch zu festgelegten Zeiten für weitere Prüfungen und Analysen gesammelt. |

| Protokollierung und Auditing | Erfassung von Benutzerereignissen, einschließlich Ressourcen, auf die Benutzer zugreifen, Ziel- und Quelladressen, Zeitstempel und Informationen über Benutzer-Anmeldungen. |

| Integration Packs | ISM kann in die folgenden Verwaltungssysteme integriert werden: Microsoft Windows Admin Center, Microsoft SCOM, Microsoft SCVMM, VMware vCenter, VMware Aria Operations Manager, VMware Aria Orchestrator, Ansible, OpenStack. Hinweis: Die OpenStack-Integration ist auf die Überwachung der OpenStack-Umgebung auf ISM beschränkt. |

| RESTful API | Verwalten Sie Knotenstatus und Bestandsinformationen über REST API. Verwenden Sie programmierbare APIs oder angepasste Skripte zur Ausführung von Prozessen und Integration in das vorhandene Verwaltungssystem. |

Haben Sie noch Fragen?

Sie können unsere Experten gerne per E-Mail oder Telefon kontaktieren.

Wir werden Sie gerne beraten.